Comment vérifier si votre PC est affecté en moins de 5 minutes

Tous les deux mois, une nouvelle vulnérabilité Linux apparaît dans l'actualité et un numéro CVE commence à circuler. Si vous utilisez Linux, la réaction est prévisible : « Suis-je vulnérable ? Avant de supposer le pire, prenez cinq minutes et vérifiez si votre PC est affecté.

La plupart des titres Linux CVE semblent plus effrayants qu’ils ne le sont, mais cela ne signifie pas automatiquement que votre système est exposé. Les correctifs des distributions Linux fournissent souvent des mises à jour rapidement (parfois avant même que la plupart des gens ne remarquent l'existence de la vulnérabilité). Voici comment vérifier si votre système est vulnérable ou s'il contient des packages vulnérables :

Sommaire

Qu'est-ce qu'un CVE ?

Comprendre ce que représente réellement l’identifiant

Un numéro CVE ressemble à ceci :

CVE-2026-12345

Il s'agit simplement d'un identifiant qui pointe vers une vulnérabilité documentée spécifique. Cela ne signifie pas automatiquement que votre distribution est affectée ou que vous devez réinstaller quoi que ce soit (dans la plupart des cas). Le détail clé que beaucoup de gens oublient est que les avis de projet en amont et les avis de distribution ne sont pas la même chose.

Si vous êtes nouveau sur Linux et que vous ne connaissez pas le jargon, voici ce que cela signifie : lorsque l'équipe du noyau Linux annonce une vulnérabilité, cela affecte la source du noyau en amont. Votre distribution a peut-être déjà corrigé le problème dans ses versions packagées, parfois sans modifier radicalement la chaîne de version visible. Ce processus est appelé rétroportage et il est essentiel à la façon dont les distributions stables maintiennent la sécurité sans rompre la compatibilité. La première chose à faire est donc de vérifier le tracker de sécurité de votre distribution, pas seulement une base de données CVE générique.

Arrêt! Ces 4 distributions Linux ne sont pas aussi sûres qu'on le pense pour les débutants

Si vous êtes nouveau sur Linux, vous risquez accidentellement de gâcher votre expérience si vous essayez d'installer l'une de ces distributions Linux.

Vérifier un CVE sur Debian

Utiliser le tracker de sécurité Debian

Les correctifs de sécurité ne sont pas seulement distribués, mais spécifiques à la version. Avant de vérifier le CVE, confirmez la version et la version de votre distribution.

lsb_release -a

Debian gère un outil de suivi de la sécurité publique clair et extrêmement utile. Accédez à security-tracker.debian.org et entrez l'identifiant CVE. La page de suivi vous montrera le paquet source concerné et l'état de chaque version Debian prise en charge.

Par exemple, si vous recherchez CVE-2026-27586le tracker affiche le package Caddy qui est un serveur Web léger aussi vulnérable sur Bookworm, Trixie et Sid, sans encore de package Debian corrigé. Cela vous indique que le problème existe dans la version packagée actuellement livrée par la distribution.

Si une entrée du tracker ne mentionne pas du tout votre libération, alors vous n'êtes pas vulnérable. S'il est indiqué corrigé, la page répertorie la version du paquet Debian sur laquelle le correctif a été appliqué. Ce numéro de version est ce que vous comparez avec le package installé sur votre système.

Vérifiez la version du package installé

Pour vérifier la version installée localement, exécutez :

apt policy caddy

La sortie affiche la version installée actuellement sur votre système et la version candidate disponible dans vos référentiels configurés. Comparez-le avec la version installée avec la version corrigée répertoriée dans le tracker Debian.

Si votre version installée est la même que la version corrigée ou plus récente, la vulnérabilité a déjà été corrigée sur votre système, mais si votre version est plus ancienne, mettez à jour le système pour que le package corrigé soit installé. Si le tracker répertorie toujours le problème comme vulnérable ou non résolu, cela signifie que les responsables Debian n'ont pas encore livré de paquet corrigé, vous devez donc attendre une mise à jour.

Vous pouvez techniquement revenir à des versions plus sûres, mais cela peut entraîner des problèmes de compatibilité.

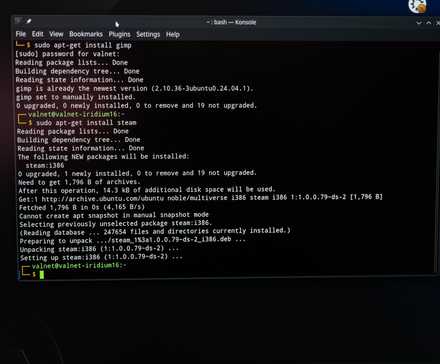

Vérifier un CVE sur Ubuntu

Utiliser les pages de sécurité CVE d'Ubuntu

Ubuntu publie des informations CVE sur ubuntu.com/security/cves. Saisissez le numéro CVE dans le champ de recherche pour ouvrir la page d'avis.

La page comprend une description de la vulnérabilité et un tableau montrant l'état du package concerné dans différentes versions d'Ubuntu.

Chaque version est répertoriée séparément avec un statut différent. Par exemple, la page CVE pour CVE-2026-27586 affiche l'état Évaluation des besoins pour Ubuntu 25.10 et Ubuntu 24.04 LTS, tandis qu'Ubuntu 22.04 LTS affiche Pas en version. Cela signifie que le package n'est pas présent dans cette version. Si une version apparaît, Évaluation des besoins, L'équipe de sécurité d'Ubuntu est toujours en train de déterminer si la version packagée est affectée. Si ça montre Fixé, la page répertorie la version du package sur laquelle le correctif a été appliqué.

Guide du débutant sur la sécurité de base du système Ubuntu

Vous pouvez renforcer la sécurité de votre système Ubuntu rapidement et facilement en suivant ce guide !

Comparez avec votre package installé

Une fois que vous avez noté la version corrigée, vérifiez votre package installé. La commande est la même que celle de Debian :

apt policy caddy

Si votre système affiche la version corrigée ou une version plus récente, vous êtes en sécurité. Sinon, mettez à jour le système comme dans Debian. Ubuntu propose souvent des mises à niveau sans surveillance, ce qui signifie que les correctifs de sécurité peuvent déjà avoir été installés automatiquement.

Vérification des CVE RHEL

Utilisation du système de conseils de sécurité de Red Hat

RHEL est une distribution propriétaire qui fournit un vaste écosystème de services d'entreprise, ce qui la rend quelque peu différente de la plupart des distributions communautaires (à l'exception des offres comme Ubuntu Pro ou SUSE).

Pour vérifier si votre système RHEL est concerné, vous disposez de plusieurs options :

Recherchez le numéro CVE sur la page de sécurité CVE de Red Hat. Cette page répertorie les CVE affectant Red Hat. Pour vérifier les vulnérabilités dans les packages RHEL uniquement, vous devez activer l'option CVE affectant les logiciels Red Hat option.

Vous pouvez également vous inscrire et utiliser Red Hat CVE Checker, qui fournit des détails supplémentaires. RHEL publie également des avis de sécurité, qui fournissent des mises à jour et des correctifs exploitables spécifiques au fournisseur pour les vulnérabilités.

Vérifiez la version du package installé

Pour vérifier ce qui est installé sur votre système RHEL (vous pouvez également faire de même pour Fedora) :

dnf info caddy

Comparez la version installée à la version corrigée répertoriée dans l'avis et effectuez la mise à niveau si une version corrigée est disponible.

Vérification du noyau en cours d'exécution

Confirmez quelle version du noyau est active

Si le CVE cible spécifiquement le noyau Linux, vérifiez toujours quel noyau vous exécutez.

uname -r

Les CVE du noyau sont également annoncés publiquement par les responsables du noyau via la liste de diffusion Linux CVE. Ces annonces sont archivées sur lore.kernel.org/linux-cve-announce.

Vous pouvez rechercher l'identifiant CVE directement sur cette page. L'archive affichera l'e-mail d'annonce d'origine, qui comprend généralement une description de la vulnérabilité, le sous-système affecté et les versions du noyau dans lesquelles le problème a été résolu.

Par exemple, rechercher un CVE comme CVE-2025-71237 affichera l'annonce de l'équipe du noyau décrivant le problème, les commits qui l'ont résolu et les versions du noyau où le correctif a été appliqué.

Vérifiez si un noyau corrigé est disponible

Sur Debian ou Ubuntu :

apt list --upgradable | grep linux

Sur RHEL :

dnf check-update | grep kernel

Si un nouveau noyau est installé mais signale toujours une ancienne version, redémarrez. Les vulnérabilités du noyau font souvent la une des journaux les plus alarmantes, mais elles sont également parmi les plus simples à corriger dans la plupart des cas.

Vous n'avez probablement plus besoin de compiler un noyau Linux

Ce n'est plus les années 90.

Placer les rapports Linux CVE dans un contexte pratique

Tous les CVE n’ont pas le même impact pratique. Par exemple, une faille d’exécution de code à distance dans un service exposé à l’Internet public mérite une attention immédiate, tandis qu’une élévation de privilèges locale qui nécessite un accès shell sur un bureau mono-utilisateur est généralement moins urgente.

Avant de paniquer, réfléchissez à quelques questions de base, par exemple : le package concerné est-il réellement installé sur votre système, le service est-il activé et est-il exposé à des réseaux non fiables ? Si le composant vulnérable n’est pas installé, ne fonctionne pas ou n’est pas accessible de l’extérieur du système, le risque pratique peut déjà être bien moindre.

Si vous exécutez une version prise en charge d'une distribution majeure, l'équipe de sécurité corrige activement les vulnérabilités, mais si vous exécutez une version non prise en charge, il n'y a pas de maintenance de sécurité officielle. C’est là que le risque augmente considérablement et que la vérification CVE n’aide pas vraiment beaucoup. Si vous vous inquiétez à plusieurs reprises des vulnérabilités, confirmez que votre version reçoit toujours des mises à jour.