Comment auditer la sécurité de votre système Linux avec Lynis

Si vous effectuez un audit de sécurité sur votre ordinateur Linux avec Lynis, cela garantira que votre machine est aussi protégée que possible. La sécurité est tout pour les appareils connectés à Internet, alors voici comment vous assurer que le vôtre est verrouillé en toute sécurité.

Sommaire

Quel est le niveau de sécurité de votre ordinateur Linux?

Lynis effectue une suite de tests automatisés qui inspectent minutieusement de nombreux composants système et paramètres de votre système d'exploitation Linux. Il présente ses conclusions dans un rapport ASCII à code couleur sous la forme d'une liste d'avertissements, de suggestions et de mesures à prendre.

La cybersécurité est un acte d'équilibre. La paranoïa pure et simple n'est utile à personne, alors à quel point devriez-vous vous inquiéter? Si vous ne visitez que des sites Web réputés, n’ouvrez pas de pièces jointes ou ne suivez pas les liens dans des e-mails non sollicités, et utilisez des mots de passe différents et robustes pour tous les systèmes auxquels vous vous connectez, quel danger subsiste? Surtout lorsque vous utilisez Linux?

Abordons-les à l'envers. Linux n'est pas à l'abri des logiciels malveillants. En fait, le tout premier ver informatique a été conçu pour cibler les ordinateurs Unix en 1988. Les rootkits ont été nommés d'après le superutilisateur Unix (root) et la collection de logiciels (kits) avec lesquels ils s'installent pour échapper à la détection. Cela permet au superutilisateur d'accéder à l'acteur de la menace (c'est-à-dire le méchant).

Pourquoi sont-ils nommés d'après root? Parce que le premier rootkit a été publié en 1990 et ciblait Sun Microsystems exécutant SunOS Unix.

Ainsi, les logiciels malveillants ont fait leur apparition sur Unix. Il a sauté la clôture lorsque Windows a décollé et a attiré l'attention. Mais maintenant que Linux dirige le monde, il est de retour. Les systèmes d'exploitation Linux et Unix, comme macOS, retiennent toute l'attention des acteurs des menaces.

Quel danger subsiste si vous êtes prudent, sensible et attentif lorsque vous utilisez votre ordinateur? La réponse est longue et détaillée. Pour condenser quelque peu, les cyberattaques sont nombreuses et variées. Ils sont capables de faire des choses qui, il y a peu de temps, étaient considérées comme impossibles.

Les rootkits, comme Ryuk, peuvent infecter les ordinateurs lorsqu'ils sont éteints en compromettant les fonctions de surveillance de réveil sur LAN. Un code de validation de principe a également été développé. Une «attaque» réussie a été démontrée par des chercheurs de l'Université Ben-Gurion du Néguev qui permettrait aux acteurs de la menace d'exfiltrer les données d'un ordinateur à distance.

Il est impossible de prédire de quelles cybermenaces seront capables à l’avenir. Cependant, nous comprenons quels points des défenses d'un ordinateur sont vulnérables. Quelle que soit la nature des attaques présentes ou futures, il est logique de combler ces lacunes à l'avance.

Sur le nombre total de cyberattaques, seul un petit pourcentage cible délibérément des organisations ou des individus spécifiques. La plupart des menaces sont aveugles car les logiciels malveillants ne se soucient pas de qui vous êtes. L'analyse de port automatisée et d'autres techniques recherchent simplement les systèmes vulnérables et les attaquent. Vous vous proposez comme victime en étant vulnérable.

Et c'est là qu'intervient Lynis.

Installation de Lynis

Pour installer Lynis sur Ubuntu, exécutez la commande suivante:

sudo apt-get install lynis

Sur Fedora, tapez:

sudo dnf install lynis

Sur Manjaro, vous utilisez pacman:

sudo pacman -Sy lynis

Réalisation d'un audit

Lynis est basé sur un terminal, il n'y a donc pas d'interface graphique. Pour démarrer un audit, ouvrez une fenêtre de terminal. Cliquez et faites-le glisser vers le bord de votre moniteur pour le faire pivoter à sa pleine hauteur ou l'étirer aussi haut que possible. Il y a beaucoup de sortie de Lynis, donc plus la fenêtre du terminal est grande, plus elle sera facile à examiner.

Il est également plus pratique d’ouvrir une fenêtre de terminal spécialement pour Lynis. Vous allez beaucoup faire défiler vers le haut et vers le bas, donc ne pas avoir à gérer l'encombrement des commandes précédentes facilitera la navigation dans la sortie Lynis.

Pour démarrer l'audit, tapez cette commande simple et rafraîchissante:

sudo lynis audit system

Les noms des catégories, les titres des tests et les résultats défilent dans la fenêtre du terminal à mesure que chaque catégorie de tests est terminée. Un audit ne prend que quelques minutes au maximum. Une fois terminé, vous serez renvoyé à l'invite de commande. Pour revoir les résultats, faites simplement défiler la fenêtre du terminal.

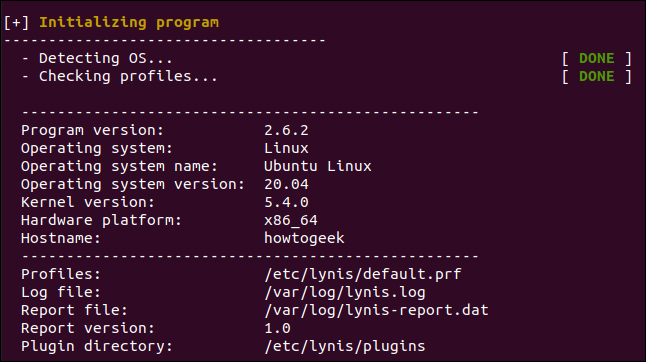

La première section de l'audit détecte la version de Linux, la version du noyau et d'autres détails du système.

Les zones à examiner sont surlignées en orange (suggestions) et en rouge (avertissements à prendre en compte).

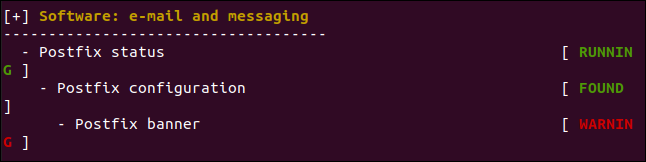

Voici un exemple d'avertissement. Lynis a analysé la postfix configuration du serveur de messagerie et signalé quelque chose à voir avec la bannière. Nous pouvons obtenir plus de détails sur ce qu'il a trouvé et pourquoi cela pourrait être un problème plus tard.

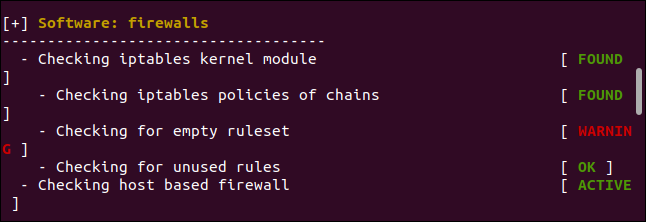

Ci-dessous, Lynis nous avertit que le pare-feu n'est pas configuré sur la machine virtuelle Ubuntu que nous utilisons.

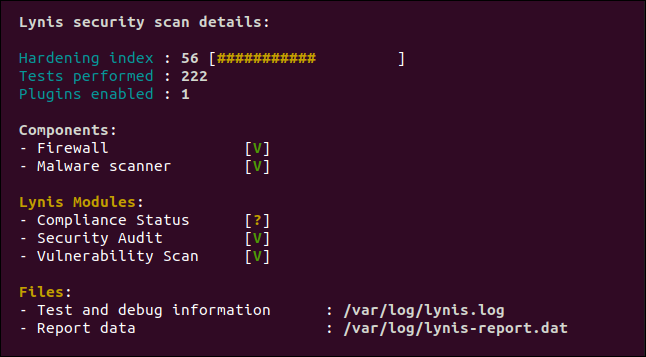

Faites défiler vos résultats pour voir ce que Lynis a signalé. Au bas du rapport d'audit, vous verrez un écran récapitulatif.

L '«indice de durcissement» est votre score d'examen. Nous avons obtenu 56 sur 100, ce qui n'est pas génial. 222 tests ont été effectués et un plug-in Lynis est activé. Si vous accédez à la page de téléchargement des plug-ins de Lynis Community Edition et que vous vous abonnez à la newsletter, vous obtiendrez des liens vers d'autres plug-ins.

Il existe de nombreux plugins, dont certains pour l'audit par rapport aux normes, tels que GDPR, ISO27001 et PCI-DSS.

Un V vert représente une coche. Vous pouvez également voir des points d'interrogation orange et des X rouges.

Nous avons des coches vertes car nous avons un pare-feu et un scanner de malware. À des fins de test, nous avons également installé rkhunter, un détecteur de rootkit, pour voir si Lynis le découvrirait. Comme vous pouvez le voir ci-dessus, il l'a fait; nous avons obtenu une coche verte à côté de "Malware Scanner".

L'état de conformité est inconnu, car l'audit n'a pas utilisé de plug-in de conformité. Les modules de sécurité et de vulnérabilité ont été utilisés dans ce test.

Deux fichiers sont générés: un fichier journal et un fichier de données. Le fichier de données, situé dans «/var/log/lynis-report.dat», est celui qui nous intéresse. Il contiendra une copie des résultats (sans la surbrillance des couleurs) que nous pouvons voir dans la fenêtre du terminal . Ceux-ci sont utiles pour voir comment votre indice de durcissement s'améliore avec le temps.

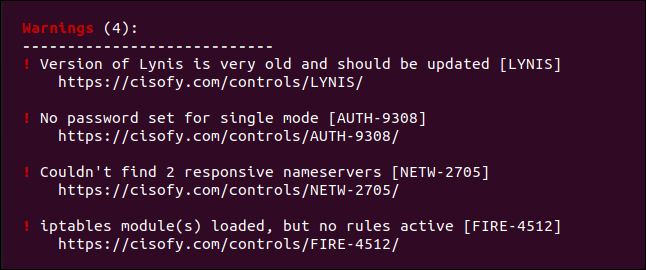

Si vous faites défiler vers l'arrière dans la fenêtre du terminal, vous verrez une liste de suggestions et une autre d'avertissements. Les avertissements sont les «gros billets», nous allons donc les examiner.

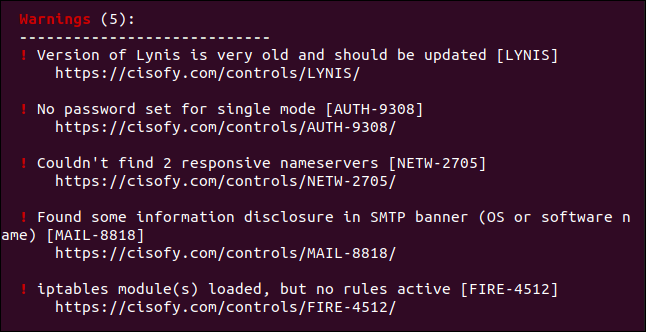

Ce sont les cinq avertissements:

- "La version de Lynis est très ancienne et devrait être mise à jour": Il s'agit en fait de la dernière version de Lynis dans les référentiels Ubuntu. Bien qu'il ne soit âgé que de 4 mois, Lynis le considère très ancien. Les versions des packages Manjaro et Fedora étaient plus récentes. Les mises à jour dans les gestionnaires de packages sont toujours susceptibles d'être légèrement en retard. Si vous voulez vraiment la dernière version, vous pouvez cloner le projet depuis GitHub et le garder synchronisé.

- «Aucun mot de passe défini pour le mode unique»: Single est un mode de récupération et de maintenance dans lequel seul l'utilisateur root est opérationnel. Aucun mot de passe n'est défini par défaut pour ce mode.

- "Impossible de trouver 2 serveurs de noms réactifs": Lynis a essayé de communiquer avec deux serveurs DNS, mais sans succès. Il s'agit d'un avertissement indiquant qu'en cas de défaillance du serveur DNS actuel, il n'y aurait pas de basculement automatique vers un autre.

- «Trouvé une divulgation d'informations dans la bannière SMTP»: La divulgation d'informations se produit lorsque des applications ou des équipements réseau révèlent leurs numéros de marque et de modèle (ou d'autres informations) dans les réponses standard. Cela peut donner aux acteurs des menaces ou aux logiciels malveillants un aperçu des types de vulnérabilité à rechercher. Une fois qu'ils ont identifié le logiciel ou l'appareil auquel ils se sont connectés, une simple recherche trouvera les vulnérabilités qu'ils peuvent essayer d'exploiter.

- «Module (s) iptables chargé (s), mais aucune règle active»: Le pare-feu Linux est en place et fonctionne, mais aucune règle n'est définie pour lui.

Suppression des avertissements

Chaque avertissement comporte un lien vers une page Web qui décrit le problème et ce que vous pouvez faire pour y remédier. Passez simplement le pointeur de votre souris sur l'un des liens, puis appuyez sur Ctrl et cliquez dessus. Votre navigateur par défaut s'ouvrira sur la page Web pour ce message ou cet avertissement.

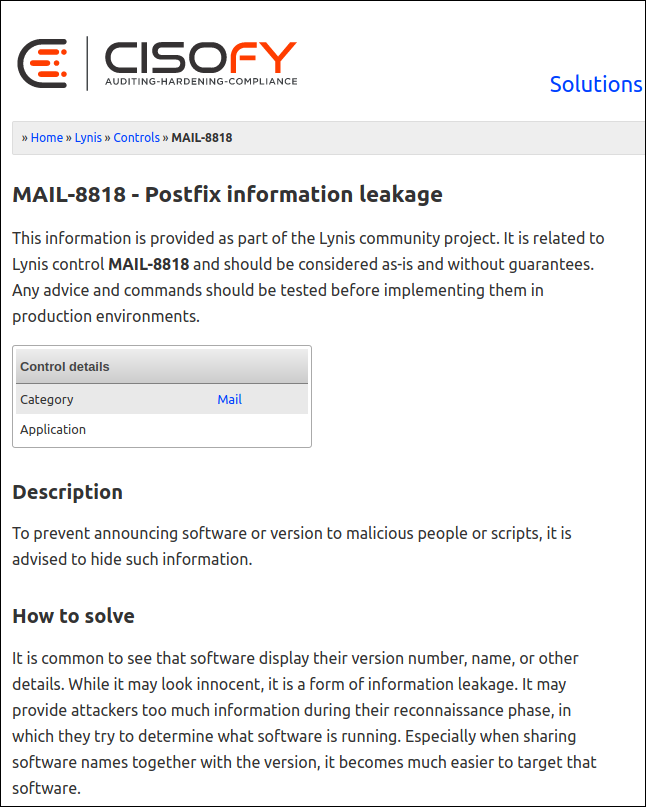

La page ci-dessous s'est ouverte pour nous lorsque nous avons Ctrl + cliqué sur le lien du quatrième avertissement que nous avons couvert dans la section précédente.

Vous pouvez passer en revue chacun d'eux et décider quels avertissements adresser.

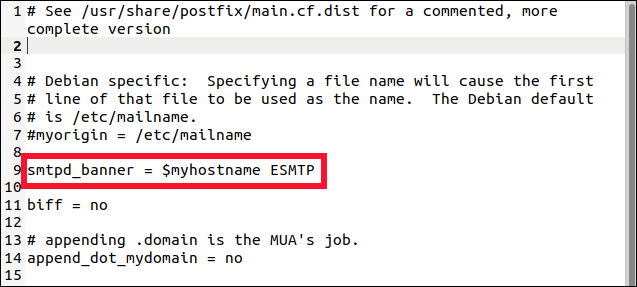

La page Web ci-dessus explique que l'extrait d'information par défaut (la «bannière») envoyé à un système distant lorsqu'il se connecte au serveur de messagerie postfix configuré sur notre ordinateur Ubuntu est trop verbeux. Il n'y a aucun avantage à offrir trop d'informations – en fait, cela est souvent utilisé contre vous.

La page Web nous indique également que la bannière réside dans «/etc/postfix/main.cf». Il nous conseille de le réduire afin d'afficher uniquement «$ myhostname ESMTP».

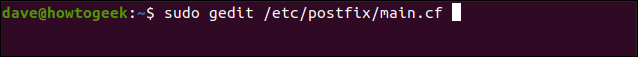

Nous tapons ce qui suit pour modifier le fichier comme Lynis le recommande:

sudo gedit /etc/postfix/main.cf

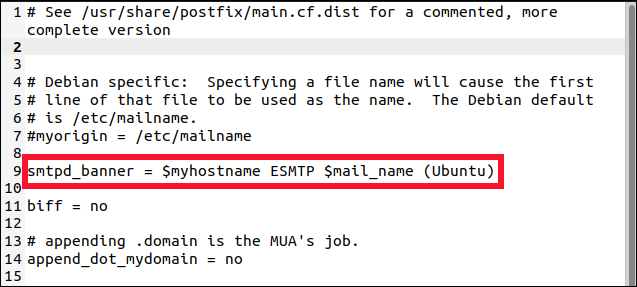

Nous localisons la ligne dans le fichier qui définit la bannière.

Nous le modifions pour n'afficher que le texte recommandé par Lynis.

Nous enregistrons nos modifications et fermons gedit. Nous devons maintenant redémarrer le postfix serveur de messagerie pour que les modifications prennent effet:

sudo systemctl restart postfix

Maintenant, exécutons Lynis une fois de plus et voyons si nos modifications ont eu un effet.

La section «Avertissements» n'en affiche plus que quatre. Celui se référant à postfix est parti.

Un vers le bas, et seulement quatre autres avertissements et 50 suggestions à faire!

Jusqu'où devriez-vous aller?

Si vous n'avez jamais effectué de renforcement du système sur votre ordinateur, vous aurez probablement à peu près le même nombre d'avertissements et de suggestions. Vous devriez tous les examiner et, guidé par les pages Web de Lynis pour chacun, faire un jugement pour savoir s'il faut y remédier.

La méthode des manuels scolaires, bien sûr, serait d'essayer de les effacer tous. Cela pourrait être plus facile à dire qu'à faire, cependant. De plus, certaines des suggestions pourraient être exagérées pour l'ordinateur domestique moyen.

Mettre sur liste noire les pilotes du noyau USB pour désactiver l'accès USB lorsque vous ne l'utilisez pas? Pour un ordinateur critique qui fournit un service commercial sensible, cela peut être nécessaire. Mais pour un PC domestique Ubuntu? Probablement pas.